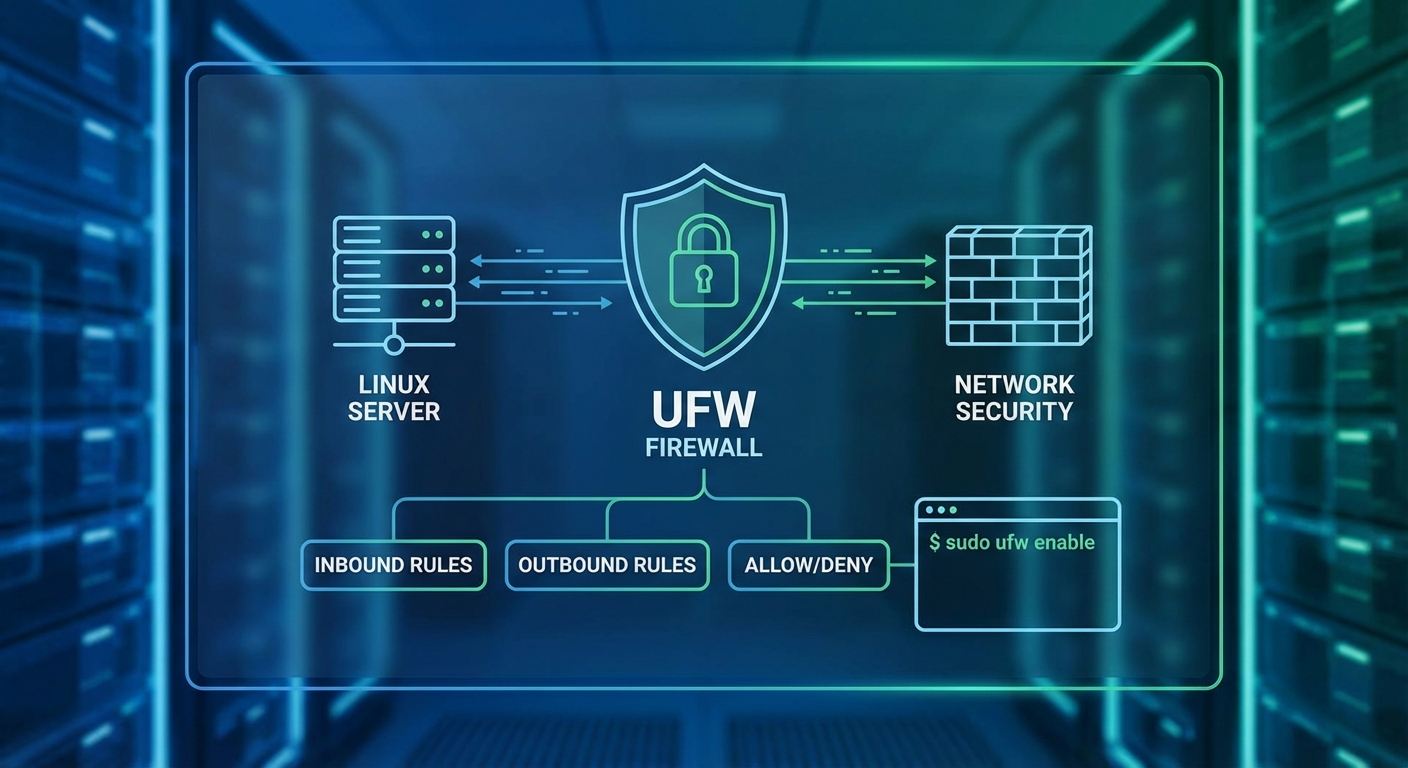

UFW Firewall einrichten: Die ultimative Schritt-für-Schritt Anleitung 2026

Inhalt

Warum eine Firewall auf Ihrem Linux-Server unverzichtbar ist

In der heutigen digitalen Landschaft, in der Cyberangriffe immer raffinierter werden, ist es unerlässlich, Ihre Server-Infrastruktur zu schützen. Eine der effektivsten Maßnahmen, um UFW Firewall einrichten zu können und damit Ihre Linux-Systeme abzusichern, ist die Konfiguration einer robusten Firewall. Die Uncomplicated Firewall (UFW) bietet genau das: Eine benutzerfreundliche Schnittstelle zur Verwaltung von Netzwerkregeln, die selbst Linux-Einsteiger schnell beherrschen können.

Diese ultimative Schritt-für-Schritt-Anleitung zeigt Ihnen, wie Sie UFW Firewall einrichten und optimal konfigurieren. Egal, ob Sie einen Webserver, eine Datenbank oder einen Mailserver betreiben – nach diesem Tutorial beherrschen Sie alle notwendigen Techniken, um Ihren Server sicher zu machen.

Was ist UFW und welche Vorteile bietet es?

UFW (Uncomplicated Firewall) ist ein Frontend für iptables, das speziell entwickelt wurde, um die Firewall-Konfiguration unter Ubuntu und anderen Debian-basierten Linux-Distributionen zu vereinfachen. Während iptables sehr mächtig ist, kann es für Anfänger überwältigend sein. UFW schließt diese Lücke mit einer intuitiven Syntax.

Die wichtigsten Vorteile von UFW:

- Einfache Syntax: Befehle wie “ufw allow 80” sind selbsterklärend

- Voreingestellte Sicherheitsrichtlinien: Standardmäßig wird eingehender Traffic blockiert

- IPv4 und IPv6 Unterstützung: Beide Protokolle werden automatisch konfiguriert

- Anwendungsprofile: Vordefinierte Regeln für gängige Dienste

- Logging-Funktionen: Überwachen Sie Firewall-Aktivitäten in Echtzeit

- Integration mit systemd: Automatischer Start beim Systemboot

Voraussetzungen und Installation

Bevor Sie mit der Konfiguration beginnen, stellen Sie sicher, dass folgende Voraussetzungen erfüllt sind:

- Ubuntu 20.04, 22.04, 24.04 oder eine andere Debian-basierte Distribution

- Root- oder sudo-Zugriff auf Ihren Server

- SSH-Zugang zum Server (Terminal)

- Grundkenntnisse der Linux-Kommandozeile

UFW Installation

Auf den meisten Ubuntu-Systemen ist UFW bereits vorinstalliert. Falls nicht, installieren Sie es mit:

2

sudo apt install ufw

Überprüfen Sie den Installationsstatus:

Schritt 1: UFW-Status prüfen und Standardrichtlinien festlegen

Bevor Sie UFW aktivieren, sollten Sie die Standardrichtlinien festlegen. Diese bestimmen, wie mit eingehendem und ausgehendem Traffic umgegangen wird.

2

3

4

5

6

sudo ufw status verbose

# Standardrichtlinien setzen

sudo ufw default deny incoming

sudo ufw default allow outgoing

Diese Konfiguration blockiert alle eingehenden Verbindungen und erlaubt ausgehende Verbindungen – ein sicherer Ausgangspunkt.

Schritt 2: SSH-Zugriff absichern (KRITISCH!)

WICHTIG: Bevor Sie UFW aktivieren, müssen Sie SSH erlauben, sonst sperren Sie sich aus!

2

3

4

5

6

7

8

sudo ufw allow ssh

# Oder spezifisch Port 22

sudo ufw allow 22/tcp

# Für benutzerdefinierten SSH-Port (z.B. 2222)

sudo ufw allow 2222/tcp

Schritt 3: UFW aktivieren

Jetzt können Sie UFW sicher aktivieren:

Das System warnt Sie, dass bestehende SSH-Verbindungen unterbrochen werden könnten. Da Sie SSH bereits erlaubt haben, ist dies kein Problem.

2

sudo ufw status numbered

Schritt 4: Port-Freigaben für Webserver konfigurieren

Wenn Sie einen Webserver betreiben (Apache, Nginx), benötigen Sie folgende Freigaben:

HTTP und HTTPS

2

3

4

5

6

7

8

9

sudo ufw allow 80/tcp

# HTTPS (Port 443)

sudo ufw allow 443/tcp

# Oder mit Anwendungsprofilen

sudo ufw allow 'Nginx Full'

sudo ufw allow 'Apache Full'

Verfügbare Anwendungsprofile anzeigen

Schritt 5: Datenbank-Ports freigeben

Für Datenbankserver sollten Sie restriktive Regeln einrichten:

MySQL/MariaDB

2

3

4

5

sudo ufw allow from 192.168.1.100 to any port 3306

# Von gesamtem Subnet

sudo ufw allow from 192.168.1.0/24 to any port 3306

PostgreSQL

MongoDB

Schritt 6: Mail-Server Ports konfigurieren

Für E-Mail-Server benötigen Sie mehrere Ports:

2

3

4

5

6

7

8

9

10

11

12

13

14

15

16

17

18

19

20

sudo ufw allow 25/tcp

# SMTP Submission (Port 587)

sudo ufw allow 587/tcp

# SMTPS (Port 465)

sudo ufw allow 465/tcp

# IMAP (Port 143)

sudo ufw allow 143/tcp

# IMAPS (Port 993)

sudo ufw allow 993/tcp

# POP3 (Port 110)

sudo ufw allow 110/tcp

# POP3S (Port 995)

sudo ufw allow 995/tcp

Schritt 7: Erweiterte Regeln mit IP-Adressen

Für zusätzliche Sicherheit können Sie Zugriff auf bestimmte IPs beschränken:

Spezifische IP erlauben

2

3

4

5

sudo ufw allow from 203.0.113.5

# Nur SSH von einer IP

sudo ufw allow from 203.0.113.5 to any port 22

IP-Bereich (Subnet) erlauben

Spezifische IP blockieren

Schritt 8: Rate Limiting gegen Brute-Force-Angriffe

UFW bietet eine eingebaute Rate-Limiting-Funktion, die besonders für SSH nützlich ist:

2

3

4

5

sudo ufw limit ssh

# Oder für benutzerdefinierten Port

sudo ufw limit 2222/tcp

Dies blockiert IP-Adressen, die innerhalb von 30 Sekunden mehr als 6 Verbindungsversuche unternehmen.

UFW mit Docker: Besondere Herausforderungen

Docker umgeht standardmäßig die UFW-Regeln, indem es direkt iptables manipuliert. Das kann zu Sicherheitslücken führen.

Lösung 1: Docker-Konfiguration anpassen

Bearbeiten Sie

1 | /etc/docker/daemon.json |

:

2

3

"iptables": false

}

Docker neu starten:

Lösung 2: UFW-After-Rules anpassen

Bearbeiten Sie

1 | /etc/ufw/after.rules |

und fügen Sie hinzu:

2

3

4

5

6

7

8

9

10

11

*filter

:DOCKER-USER - [0:0]

:ufw-user-input - [0:0]

-A DOCKER-USER -j RETURN -s 10.0.0.0/8

-A DOCKER-USER -j RETURN -s 172.16.0.0/12

-A DOCKER-USER -j RETURN -s 192.168.0.0/16

-A DOCKER-USER -j ufw-user-input

COMMIT

UFW neu laden:

Troubleshooting: 5 häufige Probleme und Lösungen

Problem 1: Ausgesperrt nach UFW-Aktivierung

Symptom: SSH-Verbindung bricht ab und ist nicht mehr möglich.

Lösung: Zugriff über Konsole (KVM/VNC) und SSH-Regel hinzufügen:

2

sudo ufw reload

Problem 2: Dienste nicht erreichbar trotz Regel

Symptom: Webserver reagiert nicht, obwohl Port 80 freigegeben ist.

Diagnose:

2

3

4

5

6

7

8

sudo ufw status numbered

# Prüfen, ob Dienst läuft

sudo netstat -tulpn | grep :80

# UFW-Logs prüfen

sudo tail -f /var/log/ufw.log

Problem 3: Docker-Container nicht erreichbar

Lösung: Siehe “UFW mit Docker” Abschnitt oben.

Problem 4: IPv6-Verbindungen funktionieren nicht

Lösung: IPv6 in UFW aktivieren:

Setzen Sie:

1 | IPV6=yes |

Problem 5: Regeln werden nach Reboot nicht angewendet

Lösung: UFW beim Systemstart aktivieren:

2

sudo systemctl start ufw

Best Practices für UFW-Firewall-Management

1. Principle of Least Privilege

Öffnen Sie nur die Ports, die Sie wirklich benötigen. Schließen Sie ungenutzte Dienste:

2

sudo ufw delete [nummer]

2. Regelmäßige Audits

Überprüfen Sie monatlich Ihre Firewall-Regeln:

2

sudo grep UFW /var/log/syslog

3. Logging aktivieren und überwachen

2

3

4

5

sudo ufw logging medium

# Logs in Echtzeit verfolgen

sudo tail -f /var/log/ufw.log

4. Backup Ihrer Regeln

2

3

4

5

sudo ufw status numbered > ~/ufw-backup-$(date +%Y%m%d).txt

# iptables-Regeln sichern

sudo iptables-save > ~/iptables-backup-$(date +%Y%m%d).txt

5. Dokumentation pflegen

Dokumentieren Sie jede Regeländerung mit Datum und Grund:

2

echo "$(date) - Port 8080 für App XY geöffnet" >> ~/ufw-changes.log

6. Geo-Blocking implementieren (erweitert)

Blockieren Sie ganze Länder mit ipset und UFW:

2

3

4

5

6

7

8

9

# Beispiel: Russland blockieren

sudo ipset create russia hash:net

sudo ipset add russia 5.8.0.0/16

# ... weitere IP-Bereiche

# In UFW integrieren

sudo iptables -I INPUT -m set --match-set russia src -j DROP

Häufig gestellte Fragen (FAQ)

Kann ich UFW auf CentOS/RHEL verwenden?

UFW ist primär für Debian/Ubuntu entwickelt. Auf CentOS/RHEL sollten Sie firewalld verwenden, das ähnliche Funktionen bietet.

Wie deaktiviere ich UFW vorübergehend?

Zum erneuten Aktivieren:

1 | sudo ufw enable |

Kann UFW DDoS-Angriffe abwehren?

UFW bietet grundlegende Rate-Limiting-Funktionen, ist aber kein vollständiger DDoS-Schutz. Für größere Infrastrukturen sollten Sie spezialisierte DDoS-Mitigation-Dienste einsetzen.

Wie viele Regeln kann UFW verwalten?

UFW kann theoretisch tausende Regeln verwalten, aber Performance kann bei mehr als 100-200 Regeln leiden. Für komplexe Setups erwägen Sie nftables oder spezialisierte Firewall-Lösungen.

Funktioniert UFW mit Cloud-Firewalls (AWS Security Groups, Azure NSG)?

Ja, UFW ergänzt Cloud-Firewalls als zusätzliche Sicherheitsebene (Defense in Depth). Cloud-Firewalls arbeiten auf Netzwerkebene, UFW auf Host-Ebene.

Wie kann ich UFW-Regeln automatisieren?

Verwenden Sie Ansible, Terraform oder Shell-Skripte:

2

3

4

5

6

7

8

9

# UFW-Setup automatisieren

sudo ufw --force reset

sudo ufw default deny incoming

sudo ufw default allow outgoing

sudo ufw allow ssh

sudo ufw allow http

sudo ufw allow https

sudo ufw --force enable

Fazit: UFW Firewall einrichten leicht gemacht

Das UFW Firewall einrichten ist eine der wichtigsten Sicherheitsmaßnahmen für jeden Linux-Server. Mit dieser ultimativen Anleitung haben Sie gelernt, wie Sie UFW von Grund auf konfigurieren, erweiterte Regeln erstellen und häufige Probleme lösen können.

Die wichtigsten Takeaways:

- Starten Sie immer mit restriktiven Standardrichtlinien (deny incoming, allow outgoing)

- Vergessen Sie nie, SSH vor der Aktivierung zu erlauben

- Verwenden Sie IP-basierte Einschränkungen für sensible Dienste

- Implementieren Sie Rate Limiting gegen Brute-Force-Angriffe

- Achten Sie auf Docker-Kompatibilität

- Führen Sie regelmäßige Audits durch und dokumentieren Sie Änderungen

Mit diesen Best Practices und der Schritt-für-Schritt-Anleitung ist Ihr Server nun deutlich besser gegen Angriffe geschützt. UFW Firewall einrichten war noch nie so einfach – beginnen Sie noch heute mit der Absicherung Ihrer Linux-Infrastruktur!

Haben Sie Fragen zur UFW-Konfiguration? Teilen Sie Ihre Erfahrungen in den Kommentaren oder kontaktieren Sie unsere IT-Experten für professionelle Unterstützung.

- Über den Autor

- Aktuelle Beiträge

Mark ist IT-Administrator beim EDV-Dienstleister Biteno GmbH und schreibt außerdem für die Redaktion von Text-Center.